Durante la madrugada me encontraba leyendo sobre las últimas herramientas que aún nos quedan en esta vasta red para blindar nuestra seguridad y privacidad en línea. En medio de esa búsqueda, de forma casi inesperada, vino a mi mente la astronauta de la misión Artemis II, Christina Koch, símbolo contemporáneo del papel determinante de la mujer en la ciencia, figura que admiro profundamente.

Una idea comenzó a enlazarse con otra. Mientras exploraba información sobre Qubes OS, uno de los sistemas operativos más robustos en términos de seguridad, descubrí que la mente detrás de su arquitectura es una mujer: Joanna Rutkowska. Decidí profundizar en su historia, pero encontré algo que me desconcertó aún más que cualquier vulnerabilidad informática: hay muy poca información personal sobre ella. Nada de biografías extensas, no protagonismo mediático. Solo trabajo. Solo código. Solo pensamiento técnico.

Esa ausencia me hizo detenerme. Son nombres que no suelen aparecer en titulares ni en narrativas populares sobre “genios tecnológicos”. Sin embargo, su impacto es estructural. Invisible, pero determinante. Y fue allí donde comprendí que no estaba simplemente investigando un sistema operativo, sino entrando en una historia mucho más amplia: la de mujeres que han ocupado roles cruciales en la seguridad informática sin convertir su trayectoria en espectáculo.

Por eso decidí construir este Top 10. No como una lista superficial, sino como una exploración histórica y reflexiva. Porque entender quiénes diseñan los sistemas que protegen —o sostienen— nuestra vida digital es también entender quiénes somos en esta era hiperconectada. Y la historia, cuando se examina con atención, siempre revela más de lo que aparenta.

1. Joanna Rutkowska – La arquitecta del aislamiento extremo

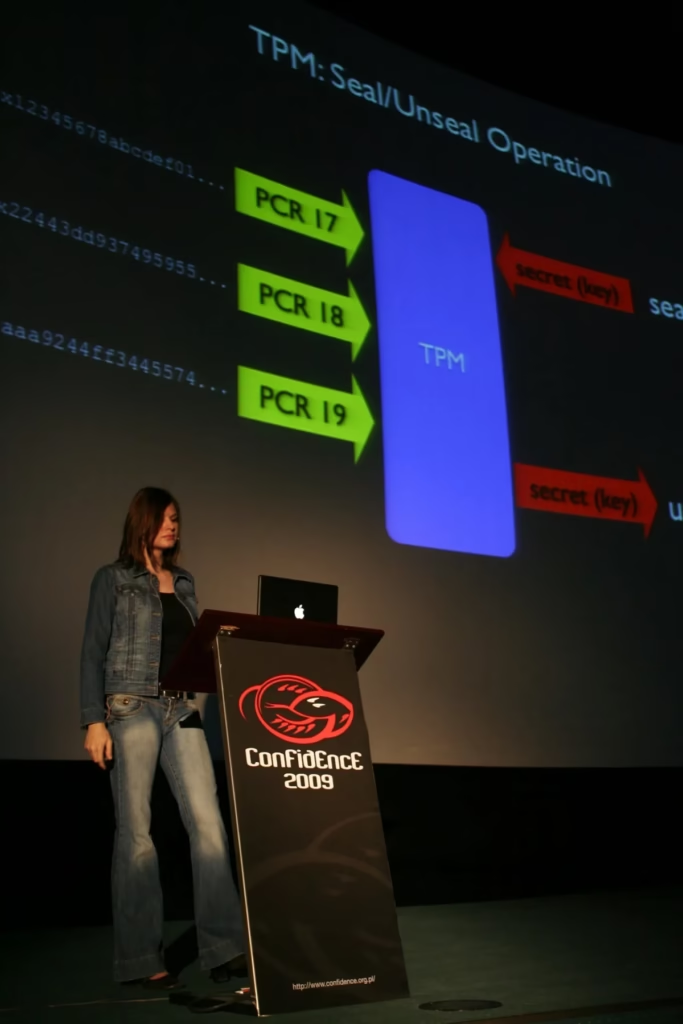

Joanna Rutkowska es una investigadora de seguridad informática polaca, fundadora de Invisible Things Lab y creadora de Qubes OS, un sistema operativo diseñado desde la raíz para proteger tu privacidad mediante el aislamiento de procesos en dominios separados. Su enfoque no es solo técnico: cuestiona cómo confiamos en sistemas que nunca fueron pensados para ser seguros. Rutkowska demostró técnicas de virtualización aplicadas tanto al ataque —como el famoso Blue Pill que reimagina cómo un rootkit puede ocultarse— como a la defensa, proponiendo que la compartimentación es la forma más pura de seguridad informática.

Olvida la narrativa típica del hacker con gorra oscura: Rutkowska no solo diseñó uno de los sistemas más seguros del mundo, sino que en sus escritos filosóficos sobre seguridad interroga el mismo concepto de “confianza” en la tecnología, como si la seguridad fuera un espejo que nos obliga a preguntarnos qué y a quién decidimos creer.

Nota: De tener en cuenta que recientemente (2 de febrero de 2026) ella expreso de que ya no se dedica a la seguridad informática; ahora le interesan más otros temas. Ahora tiene un espacio en Huellas de la Humanidad, en donde documenta su lucha entre la racionalidad y el humanismo. Vale la pena leerle.

No puedo evitar colgar un fragmento de una entrevista que le hicieron en algún momento, es muy interesante la pregunta y claramente la respuesta:

“¿Es posible la seguridad real? Alan: Última pregunta; una de índole filosófica. Tras el atentado de Brighton en el 84, el IRA publicó un comunicado que incluía la frase: «…recuerden que solo necesitamos tener suerte una vez. Ustedes siempre tienen que tenerla». En lo que respecta a la seguridad informática, el problema es el mismo, solo que peor. No se puede negociar con los ciberdelincuentes, y existen ataques dirigidos a los datos en la nube, donde el usuario final está a merced del vendedor en línea o del proveedor de la nube, y también ataques dirigidos a las vulnerabilidades en el propio ordenador del usuario. ¿Creen que realmente podemos ganar esta guerra o simplemente esperamos minimizar las pérdidas?”

/////

“Joanna: Si no creyéramos que podemos construir un sistema razonablemente seguro, significativamente más seguro que otros, no estaríamos invirtiendo tantos esfuerzos en el desarrollo de Qubes OS. Y personalmente, no sacrificaría el atractivo del hardware y el software de Apple 😉 Sí, me oíste bien; admito que soy fan de Apple. Aun así, estaba dispuesta a reemplazar mi portátil principal por uno que no fuera Mac. ¡Supongo que a esto se le llama sacrificio!”.

2. Parisa Tabriz – La Security Princess que protegió a millones

Parisa Tabriz ha dirigido históricamente el equipo de seguridad de Google Chrome, uno de los navegadores más utilizados del planeta, con la misión de hacer que Internet sea seguro por defecto —no como privilegio—. Es conocida internamente como Security Princess, aunque su impacto es profundamente serio: lidera análisis de vulnerabilidades y estrategias que evitan que las amenazas del mundo real lleguen a tu pantalla.

Imagina que cada pestaña de navegador que abres es una puerta. Tabriz se ha dedicado a reforzar cada una —no desde un pedestal, sino desde el corazón mismo de una infraestructura que respira en miles de millones de dispositivos.

Un dato interesante es que Tabriz se ha manifestado en contra de la interceptación gubernamental de las conexiones HTTPS en la Internet pública y fue impulsora de la adopción del protocolo HTTPS, ahora lo vemos muy normal pero “En 2015, menos del 50% del tráfico que veía Chrome se realizaba a través de HTTPS, y en 2019, el porcentaje de tráfico HTTPS había aumentado hasta situarse entre el 73% y el 95% en todas las plataformas” una buena hazaña de la que nos beneficiamos todos actualmente.

3. Katie Moussouris – La pionera del bug bounty moderno

Si la seguridad fuera un diálogo, Katie Moussouris sería una de sus primeras grandes mediadoras. Fue clave en los programas de recompensa por encontrar vulnerabilidades (bug bounties) en Microsoft y en iniciativas históricas como “Hack the Pentagon” para el Departamento de Defensa de EE. UU. Su trabajo ayudó a transformar la mentalidad de “caza al hacker” en “colaboración con el hacker ético”, impactando directamente en cómo el mundo maneja errores y fallos de seguridad.

No fue solo la técnica lo que marcó su nombre, sino la idea de cooperar con las mentes que encuentran fallos en lugar de persecución eterna. Eso redefinió un paradigma entero de defensa digital.

4. Eva Galperin – La defensora de la seguridad para las poblaciones vulnerables

Eva Galperin es la Directora de Ciberseguridad en la Electronic Frontier Foundation (EFF), donde combina política, técnica y activismo. Su trabajo se centra en proteger a quienes están más expuestos a ataques: periodistas, activistas, personas perseguidas políticamente o víctimas de abuso digital. Fue una de las primeras en documentar campañas de spyware de estados y en fundar coaliciones contra el stalkerware —software que permite el espionaje íntimo de dispositivos— obligando a la industria de antivirus a clasificarlo y combatirlo de forma explícita.

Su historia es la de alguien que convirtió su sensibilidad política y técnica en una especie de brújula moral para un mundo digital que a menudo olvida a las víctimas humanas detrás de los hacks.

5. Window Snyder – La tejedora de modelos de amenaza

Mwende Window Snyder no es solo una experta: es una estratega. Trabajó en seguridad para gigantes como Apple, Microsoft, Mozilla y Fastly, y es coautora de Threat Modeling, un pilar en la seguridad de aplicaciones que ayuda a las organizaciones a anticipar cómo pueden fallar sus sistemas antes de que lo haga un atacante.

Snyder no ve solo bugs, ve escenarios posibles; no ve errores, ve historias futuras de cómo podrían explotarse. Su obra nos obliga a pensar en la seguridad como un ejercicio de imaginación rigurosa, no solo de reacción.

6. Lesley Carhart – La cazadora de amenazas sin miedo

Conocida por su experiencia en respuesta a incidentes y forense digital, Lesley Carhart es una figura influyente que ha ayudado a organizaciones a responder y contener ataques críticos. Ha sido nombrada “Top Woman in Cybersecurity” y ha combatido amenazas como si fueran bestias reales en territorio salvaje.

En un mundo donde muchos hablan de teoría, Carhart se mete en las trincheras digitales para desentrañar ataques reales y proteger infraestructuras críticas. De recalcar que todo lo anterior de “combatir amenazas” no solo queda en algo fantasioso, como dato curioso Lesley sirvió 15 años en la Reserva de la Fuerza Aérea, en el 434.º Escuadrón de Comunicaciones, alcanzó el rango de Sargento Mayor. De agregar que está en Mastodon.

7. Keren Elazari – La voz que interpreta el diálogo entre hackers y sociedad

La analista y conferencista Keren Elazari ha marcado presencia en eventos como TED y DEF CON, desafiando la narrativa de que los hackers son villanos. En su visión, los hackers pueden ser ecosistemas de cambio, criticando y mejorando los sistemas desde dentro, incluso cuando parecen antagónicos.

Elazari no solo habla de seguridad, habla de cultura, moral y de por qué entender la mentalidad del adversario puede ser un acto revolucionario. Además, es interesante cómo está hacker decidió elegir el camino “correcto” cuando prácticamente toda su vida ha tenido relación con el Estado de Israel, de hecho “Elazari fue reclutada por las Fuerzas de Defensa de Israel, donde solicitó ser asignada a un puesto relacionado con la seguridad de la información . Finalmente, sirvió en el ejército durante un total de diez años, tanto en el ejército regular como posteriormente en la reserva , y fue oficial de ciberseguridad en el servicio de inteligencia”; de sobra conoce más que el promedio de nuestra humanidad.

8. Rebecca Bace – La ‘Madre de la Detección de Intrusos’

Rebecca Bace fue una figura histórica en la detección de intrusiones y análisis forense digital en la NSA, y más tarde mentora para generaciones de expertos en seguridad. Conocida como “Den Mother” en la comunidad hacker, su legado vivió en los enfoques modernos de cómo detectamos y respondemos a intrusiones.

Ella nos recuerda que la defensa es tanto escuchar como actuar: detección, interpretación y respuesta son los hilos de una narrativa mucho más humana que técnica. De agregar que es llamada la madre de la seguridad informática por algo, trabajó durante 12 años en la Agencia de Seguridad Nacional de los Estados Unidos, una hazaña sorprendente. Desempeñó un papel fundamental en la detención de Kevin Mitnick , demostrando que el rastreo y la captura eran posibles más allá del contexto teórico.

9. Angela Sasse – La psicóloga detrás de la seguridad usable

Angela Sasse ha desafiado la idea de que seguridad y usabilidad son opuestos. Su investigación muestra cómo los humanos realmente interactúan con los sistemas, porque un sistema seguro que nadie comprende es un sistema frágil.

Aquí la seguridad deja de ser solo bits y bytes: se vuelve psicología, comportamiento humano, confianza compartida. Sasse abre una ventana hacia la ciberseguridad como ciencia del comportamiento.

10. Camille Stewart – La estratega que entiende los riesgos del mañana

Camille Stewart ha sido asesora de políticas públicas y estratega de seguridad enfocada en cómo gobiernos y corporaciones deben prepararse para amenazas emergentes. Su enfoque mezcla política, derecho y tecnología, desdibujando la frontera entre defensa técnica y decisiones estratégicas.

En su historia se nos invita a imaginar la seguridad como un diálogo continuo entre tecnología, sociedad y gobierno —no solo como código hermético en un servidor. Destacando que en 2015, la administración Obama la nombró asesora principal de políticas del Departamento de Seguridad Nacional de los Estados Unidos y en 2021, Stewart fue el responsable de la política de seguridad de Google Play y Android.

Conclusión

La seguridad informática no es una guerra que se gane de forma definitiva, sino una tensión constante entre vulnerabilidad y conciencia. Cada sistema nace con límites, y cada avance abre nuevas formas de fallo. En ese escenario, el hacking no es simple destrucción digital, sino curiosidad llevada al extremo: el impulso de entender cómo funcionan las cosas, dónde se rompen y qué ocurre cuando lo hacen.

Pero el conocimiento, por sí solo, no define el rumbo. La diferencia no está en lo que se sabe hacer, sino en lo que se decide hacer con ello. El mundo digital es frágil: sostiene infraestructuras críticas, economías y vidas privadas sobre capas de código creadas por humanos imperfectos. Esa fragilidad puede explotarse o fortalecerse.

El hacker ético no actúa desde el ego, sino desde la responsabilidad. No busca demostrar que puede romper, sino ayudar a que otros no caigan cuando algo se rompe. En ese sentido, las figuras de este artículo no construyeron visibilidad, sino estructura.

Al final, quien entra en este campo debería recordar algo simple: la red no necesita más destrucción brillante, sino construcción consciente. Porque proteger sistemas es, en el fondo, proteger personas.

¡Hola, Gato! ¡Muy buen artículo!

Desde mis pagos, tenemos representantes femeninos tanto desde el aspecto ético/filosófico como es el caso deBeatriz Busaniche, así como en el aspecto estrictamente técnico, como lo hace Margarita Manterola.

Qué bueno es esto de darle visibilidad y exposición a estas mujeres que están haciendo un enorme trabajo desde el anonimato, y que poco o nulo reconocimiento reciben de la comunidad. Una total injusticia que este excelente artículo busca paliar de algún modo. 😉

¡Un abrazo desde el Cono Sur! 😎

¡Hola! KNTRO ¡Buenas noches!

Excelente aporte haces a este artículo, acabo de leer ambas fuentes que enlazas y de verdad que es de admirar el trabajo que han ejercido estas dos mujeres, una que ha hecho grandes cambios y mejoras en cuanto a la propiedad intelectual, tema del que a mi me importa demasiado cómo escritor en la red y la otra chica o más bien, el movimiento que lidera, por ser mi distribución favorita ¡Debian GNU/Linux! y de la que tanto admiro por su historia. Gracias de verdad.

Buenas referencias me llevo. Otro dato interesante que observo es ese gato que llevas en el perfil, está curioso.

¡Un abrazo igualmente desde la tierra del café!