Indice

- El legado de la neutralidad extrema: de CyberBunker a CREO

- CREO ¿La gran promesa?

- CyberBunker: el búnker que quiso ser Estado

- ¿Cómo puedo concluir todo esto?

Este es un artículo que quería escribir desde hace algún tiempo. Aunque contiene tanta información que realmente no sé por dónde comenzar, hablo en tiempo presente porque estoy desarrollándolo en caliente, solo que ahora ya con una especie de “estructura” mental… A pesar de que ya había compuesto parte de ella, no tenía el ánimo de empezar a desarrollar la idea, debido a que había muchas cosas de por medio que necesitaba conocer para poder tener un criterio sólido; es por ello que me tomé el tiempo de leer en diferentes espacios e incluso ver un documental (ya irán viendo de qué se trata).

Comencemos desde el principio: hacia el 20 de marzo de 2026, aproximadamente, empecé a escribir en Mastodon sobre una plataforma de mensajería que estaba en mi baúl de fuentes, pero que destacaba por parecer una página scam (estafa) y tener ciertas características particulares… Ahí murió el tema hasta que comencé a profundizar en sus partes.

La página en cuestión es CREO.ws

CREO ¿La gran promesa?

En un mundo donde la palabra “privacidad” se ha convertido en eslogan y mercancía, CREO irrumpe como una declaración de guerra contra la vigilancia masiva. No se presenta como una simple aplicación de mensajería, sino como una infraestructura completa diseñada para romper la dependencia de servidores centrales, gobiernos, corporaciones y capital de riesgo. Su narrativa es directa: nadie debe poder leer, bloquear o intervenir tus comunicaciones. Jamás.

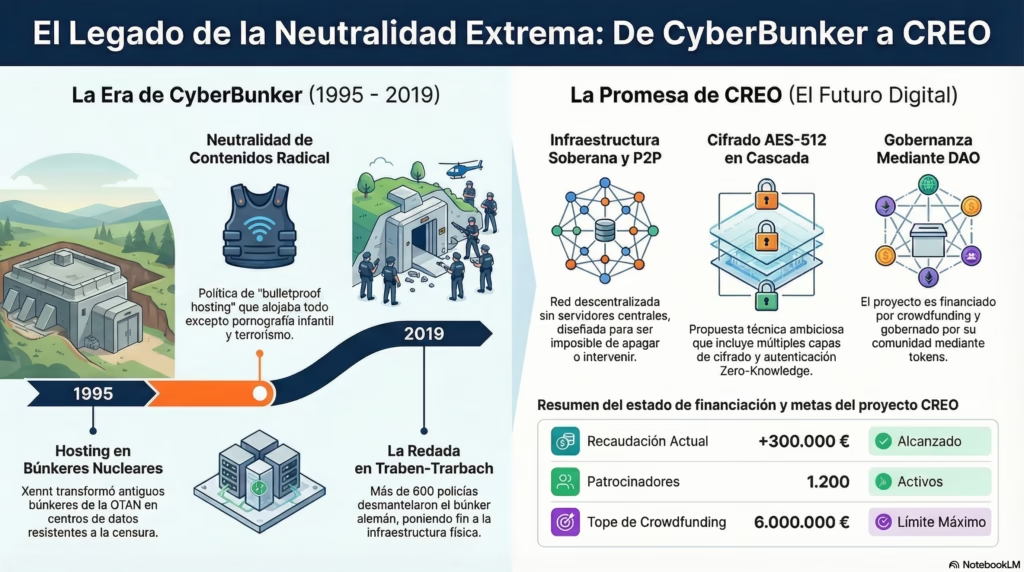

El proyecto define su propósito con claridad ideológica: construir un ecosistema soberano, descentralizado y resistente a la censura, gobernado por su propia comunidad mediante una DAO (Decentralized Autonomous Organization) y financiado exclusivamente por crowdfunding limitado. La cifra máxima es 6 millones de euros. Después de eso, según su propio discurso, no habrá más emisiones ni ampliaciones.

CREO afirma haber desarrollado un protocolo propio llamado SEP (Secure Encryption Protocol), base de una red peer-to-peer sin servidores centrales ni puntos únicos de control. La promesa es contundente: si no existe un centro, no existe nada que apagar. A esta arquitectura se suma una propuesta criptográfica ambiciosa que incluye una variante propietaria denominada AES-512, descrita como una evolución del estándar AES, junto con un sistema de cifrado en cascada de múltiples capas independientes.

En su diseño conceptual, la plataforma integraría:

- Red peer-to-peer sin servidores centrales.

- Protocolo propio SEP.

- Cifrado AES-512 en cascada.

- Autenticación Zero-Knowledge.

- Claves adaptativas individuales por contacto (IAE).

- Sistema de prevención de intrusiones en tiempo real (IPS).

- Ejecución cifrada en memoria.

- Mensajería uno a uno y grupal.

- Llamadas de voz y video cifradas.

- Modo pánico y cuentas señuelo.

- Múltiples perfiles en un mismo dispositivo.

- Plugins modulares.

- Red privada dedicada (DPN).

- Comunicación multicanal (SEP + Tor + Matrix en fase Pro).

- Copias de seguridad descentralizadas.

El desarrollo se estructura en tres fases progresivas —Basic, Basic+ y Pro— cada una condicionada a objetivos de financiación específicos. La versión inicial tendría un costo de licencia mensual accesible, mientras que las fases superiores escalan tanto en precio como en complejidad técnica. La versión Pro promete comunicación completamente descentralizada, ejecución cifrada avanzada y un ecosistema extensible de complementos.

El modelo económico combina suscripción con tokenización. Los inversores reciben certificados digitales, códigos de activación y tokens de gobernanza que les permitirían participar en decisiones estratégicas mediante una DAO. Estos tokens serían negociables en mercados secundarios, abriendo la puerta a una dinámica especulativa que convive con el discurso de soberanía digital.

CREO también proyecta un ecosistema ampliado de herramientas complementarias:

- Lotus Wallet (monedero privado).

- MultiTrade (intercambio descentralizado).

- Xcoin (criptomoneda propia).

- Plugins de servicios adicionales.

- Herramientas de ocultación de la aplicación.

Xcoin, según sus documentos internos, sería una criptomoneda sin minería, sin inflación y resistente a computación cuántica. Sin embargo, no se detallan públicamente auditorías criptográficas independientes ni especificaciones técnicas verificables en el material disponible.

El proyecto se apoya en una narrativa poderosa: vigilancia masiva, spyware estatal, amenazas APT, pérdida progresiva de soberanía digital. Frente a ello, CREO se posiciona como un movimiento más que como un producto. Neutral políticamente, pero radical en su postura frente a la centralización.

No obstante, al momento descrito en su documentación interna, la aplicación no está publicada oficialmente, gran parte de sus capacidades son aspiracionales y el desarrollo completo depende del éxito de la financiación colectiva. Además, algunas afirmaciones técnicas —como la existencia de AES-512 como estándar extendido o la resistencia absoluta frente a cualquier ataque— requerirían validación independiente.

CREO no vende solo una app. Vende una idea: que la comunicación privada puede existir fuera del alcance de cualquier estructura de poder. La pregunta no es si el concepto es atractivo. Lo es. La pregunta real es otra: ¿puede una promesa tan absoluta sobrevivir al contacto con la realidad técnica, económica y humana?

Porque en seguridad informática, como en la vida, lo único verdaderamente imposible… es garantizar que algo sea imposible.

Fuentes utilizadas a la hora de escribir este apartado:

- https://creo.ws/pdf/CREO-Manifesto-en.pdf

- https://creo.ws/pdf/CREO%20Whitepaper%20EN-48.pdf

- https://creo.ws/

Ahora bien, he de admitir que el proyecto en sus inicios me dio una muy mala espina, por eso fue que salte directamente a Mastodon a escribir sobre el cómo un posible SCAM, más cuando su campaña de donación hablaba de miles y mostraba solo anónimos genéricos algo que parecía más un banner automatizado que cualquier testimonio real. Además mencionaba a Xennt fundador de Cyberbunker cómo la persona detrás del proyecto, cuestión que dejaba mucho que pensar… creí que se estaban haciendo pasar por el, de hecho se me habia olvidado que era cyberbunker y vaya que me he sorprendido, tuve que devolverme a mis primeros años en internet.

No sin antes, decir que el propio Xennt ya sale en video hablando sobre tal proyecto:

El vídeo de YouTube en cuestión se titula: “La visión detrás de CREO: privacidad sin compromisos | Actualización de crowdfunding” De agregar que todo está en Alemán es por ende que imagino que el proyecto no se ha extendido por esa barrera del idioma porque incluso, yo me base más o menos en los subtitulos y aun asi no entendí mucho porque la traducción no está bien al 100%, tocaron los siguientes temas:

“¿Es la privacidad en la era digital todavía posible? En este video, Danny Carrel (director general de CREO Solutions) y el desarrollador detrás de la visión, Xennt (Mr. Privacy), en persona, ofrecen una actualización exclusiva sobre el estado actual del proyecto.

Hablamos sobre el éxito de nuestra campaña de crowdfunding, las particularidades técnicas de CREO Basic en comparación con Signal o WhatsApp y por qué las nubes tradicionales representan un riesgo de seguridad. Además, conocerás la increíble historia de cómo surgieron las primeras líneas de código de CREO bajo condiciones extremas”.

• 0:00 – Estado actual: ¡Más de 300.000 € y 1.200 patrocinadores!

• 1:15 – Por qué Signal y WhatsApp no son “herméticos”.

• 2:30 – El problema de la nube: por qué CREO toma otro camino.

• 3:45 – Programar en prisión: cómo el código logró salir al exterior.

• 5:20 – Control de chats y legislación: ¿puede prohibirse la matemática?

• 6:40 – Funciones: la cuenta de pánico y detector de impacto (protección contra robo).

• 8:15 – Vinculación del dispositivo y almacenamiento de datos: tus datos te pertenecen a TI.

• 10:30 – Distribución de roles: el “nerd” y el visionario.

• 12:00 – Perspectiva futura: Fases 2 y 3 del crowdfunding e inversores privados.

Queda uno asombrado y ojalá extendieran más su idioma, por lo menos al inglés para entender más al completo de que es lo que hablan y a donde esperan llegar.

Pero acá no termina este artículo, tenemos que sumerginos mucho más en la historia.

CyberBunker: el búnker que quiso ser Estado

Antes de los manifiestos sobre soberanía digital, antes de las DAO y los protocolos imposibles de censurar, existió un experimento radical que llevó la neutralidad tecnológica hasta el límite: CyberBunker.

La historia comienza en 1995, cuando Herman-Johan “Xennt” compró un antiguo centro de mando militar de la OTAN en Kloetinge, Países Bajos. Construido en 1955 para resistir ataques nucleares, aquel bloque de hormigón subterráneo fue transformado en un proveedor de alojamiento web con una promesa tan simple como incendiaria: hospedamos cualquier cosa, excepto pornografía infantil y terrorismo.

En los años noventa, esa declaración no era marketing, era dinamita ideológica. CyberBunker ofrecía lo que se conoce como bulletproof hosting: infraestructura para clientes que otros proveedores rechazaban. En sus primeros años alojó principalmente sitios de pornografía, pero con el tiempo su nombre empezó a aparecer vinculado a spam, malware y operaciones digitales de dudosa legalidad.

En 2002, un incendio en el búnker neerlandés reveló algo inesperado: además de servidores, operaba allí un laboratorio de MDMA. Tres personas fueron condenadas. La empresa perdió su licencia comercial y trasladó sus operaciones fuera del recinto, aunque públicamente siguió explotando la imagen del búnker como símbolo de resistencia. El mito comenzaba a superar la realidad.

El segundo acto se trasladó a Alemania. En 2013, CyberBunker adquirió otro búnker en Traben-Trarbach. Esta vez, el contexto era distinto: internet ya no era terreno experimental, sino campo de batalla geopolítico. El nombre de CyberBunker apareció vinculado al alojamiento de The Pirate Bay, espejos de WikiLeaks y, según investigaciones, mercados de la dark web y foros asociados a fraude.

Ese mismo año, el conflicto con Spamhaus desató uno de los mayores ataques DDoS registrados hasta entonces, alcanzando picos de 300 Gbit/s. El ataque fue tan grande que ralentizó partes del tráfico global. Spamhaus señaló a CyberBunker como implicado; la empresa lo negó. La disputa escaló a nivel internacional y su portavoz, Sven Olaf Kamphuis, fue arrestado en España y posteriormente condenado con pena suspendida.

Pero el golpe definitivo llegó en septiembre de 2019, cuando más de 600 policías alemanes asaltaron el búnker de Traben-Trarbach. Siete personas fueron detenidas. En 2021, Xennt y otros acusados fueron condenados por formar una organización criminal, aunque fueron absueltos de complicidad directa en los delitos cometidos por sus clientes. Las sentencias oscilaron entre 28 y 59 meses de prisión.

Ahí está el núcleo del debate: ¿es responsable quien construye la infraestructura por los actos de quienes la usan? CyberBunker convirtió esa pregunta en un caso judicial real.

Para algunos, fue un bastión de libertad digital frente a la censura. Para otros, un refugio para actividades ilícitas. Probablemente fue ambas cosas. Representó una forma extrema de soberanía tecnológica privada, una especie de microestado digital donde la neutralidad se llevaba hasta sus últimas consecuencias.

Hoy, el búnker está desmantelado. Xennt cumplió su condena y ha reaparecido vinculado a nuevos proyectos tecnológicos centrados en privacidad. La historia fue documentada en 2023 en la producción de Netflix Cyberbunker: The Criminal Underworld. Lo que queda no es la infraestructura, sino la huella.

CyberBunker marcó un antes y un después porque obligó a gobiernos, empresas y ciudadanos a enfrentarse a una verdad incómoda: internet no solo es red, es territorio. Y quien controla la infraestructura controla, en parte, el margen de libertad.

Desde entonces, cada proyecto que proclama inmunidad frente a la censura, cada promesa de comunicación imposible de apagar, resuena inevitablemente con ese antecedente. No como acusación automática, sino como recordatorio histórico.

¿Cómo puedo concluir todo esto?

Realmente fueron muchas horas pensando en este tema una y otra vez; fue un revés histórico radical para mí. Al principio, como bien sabes, pensé que era un scam; luego me di cuenta de que realmente hay una persona detrás a la que admiro. ¿Y cómo lo sabía realmente sin conocerle? Eso fue lo que me hizo cuestionarlo todo y profundizar de nuevo en el tema.

Todo esto ocurrió porque, cuando comencé mis andanzas en la gran red, conocí claramente la historia de CyberBunker. De hecho, soñaba con alojar mi primer sitio web en alguno de esos dominios. Para esa época estaba la dominancia de CyberBunker y otro con el logo de una naranja, cuyo nombre no recuerdo. El caso es que nunca pude acceder a ninguno de ellos. ¿Por qué? Porque era un niño y, claramente, no tenía ingresos. Pero fantaseaba con montar mi blog en alguno de esos sitios solo por el misticismo que había detrás.

Constantemente, en diferentes foros de la Darknet se hablaba de ellos y de su proceder, pero curiosamente para esa época NUNCA conocí el rostro de su fundador (Xennt), ni tampoco recordaba al resto de sus miembros. Por eso, años después, quedé desconcertado al ver quiénes eran y su forma de actuar.

Si me preguntan ahora qué pienso sobre ellos, diría que realmente son unos genios, principalmente Xennt. Es una persona que, con solo verle, transmite esa aura especial de que no es alguien común. Ahora, al escucharlo, se confirma que es alguien con un conocimiento profundo. Es como tener a un Steve Jobs aún vivo y que no se le valore tanto.

¿Cuál creo que fue su falla? Empapándome a fondo en la historia y analizando cada pequeño detalle, considero que su principal error fue confiarse. Él parecía estar muy seguro de que su plataforma era impenetrable (por esos también sus nexos con finaciadores cuestionables), y casi lo era. Sin embargo, el día de la redada las autoridades lograron salirse con la suya por dos razones principales:

- Un trabajador del búnker —que posteriormente se dio a conocer que colaboraba con los servicios de inteligencia— logró ganarse la confianza del equipo y, para esos días, los convenció a todos de asistir a una celebración familiar.

- El búnker quedó ese día solo. Claramente, un búnker cerrado es impenetrable, pero al no haber nadie del equipo presente, decidieron dejarlo entreabierto protegido solo con un candado.

Esa combinación fue la que permitió que las agencias involucradas en la investigación y posterior captura cumplieran con su cometido.

A mi parecer, a pesar de tantos protocolos que poseían y su nivel organizativo interno y de redes, que parecía extremadamente exhaustivo, en el factor confianza fueron un cero absoluto. Son tácticas históricas que, desde cualquier perspectiva, sirven para aprender, y por eso este tema en particular resulta tan fascinante.

Ahora bien, hay un miembro del equipo que es especialmente singular, alguien que invita a reflexionar bastante. Aun vivo —se sabe que mantiene un perfil bajo— posee amplios conocimientos técnicos y carga con una leyenda como “el hombre que casi apagó Internet”.

Sven Olaf Kamphuis, hacia el cierre del documental de Netflix Cyberbunker: The Criminal Underworld (2023), ofrece una declaración que encapsula la filosofía extrema de su empresa: cuando se le pregunta sobre los límites de lo que podían alojar en Cyberbunker, responde que no tendría problema en almacenar cualquier sitio web, defendiendo así su política de hosting sin restricciones.

En un intento de justificar la inclusión de contenido altamente controvertido, Kamphuis hace una analogía polémica: compara alojar un clip de violación con tomar una foto de un robo bancario, argumentando que el crimen ya había ocurrido y que él no sería responsable del daño original. Subraya que Cyberbunker operaba fuera de las leyes convencionales, con reglas mínimas propias, y que el objetivo era permitir la libertad absoluta del hosting salvo excepciones estrictas, como pornografía infantil o terrorismo, aunque él minimiza el impacto de mantener material sensible.

El documental contrapone esta perspectiva con la del fiscal Jörg Angerer, quien rebate la comparación señalando que cada imagen de abuso infantil perpetúa activamente el daño a las víctimas, y no simplemente documenta un hecho pasado. La escena culmina con acusaciones directas contra Kamphuis por presunta distribución de material de abuso infantil a través de su servicio CB3Rob, usando términos como “pre-teens” y “PTHC”, generando un giro impactante que refleja el choque entre la lógica interna de Cyberbunker y las consecuencias legales y éticas de sus acciones.

Por fuera de esto, y dejando de lado su contribución a CyberBunker y su lugar en la historia de internet, Kamphuis puede parecer una figura moralmente cuestionable.

El resto del equipo, en cambio, son personas con las que uno desearía trabajar de cerca y compartir conocimientos; parecen profesionales con quienes se podría construir mucho más. Finalmente, espero con los abrazos abiertos cualquier proyecto que venga de Xennt y mirar que tanto potencial se puede explotar en la gran red.

Tú artículo muy currado. Gracias!

Lo de CREO suena a gran estafa. Mas por como lo venden y el pastizal que piden.

6 millones?

La idea no es mala. De hecho, ya hay proyectos trabajando en mensajería privada con enfoques similares y código abierto.

Pero…

Prometen privacidad y seguridad absolutas en una app sobre Android, cuando el propio sistema ya limita eso de base?

Tampoco hay auditorías visibles.. hay que confiar sin más?

Todo el proyecto gira en torno a una sola identidad que está relacionada con lo del cyberbunker un proyecto que género beneficios amplios y que no cumplió con lo que prometió. No solo arrestaron y condenaron a los que lo gestionaban sino que cayeron muchos de sus usuarios que cometían distintos delitos mientas usaban ese servicio.

No es la idea lo que genera desconfianza. Es cómo está planteado y para que aparato y quien está detras.

¡Hola! Excelente comentario. Gracias de verdad por leer y dejar una huella en este lugar y más que deja en evidencia esa parte de desconfianza que todos debemos de tener y no hacerlo a ciegas hasta no ver una prueba en ejecución real; saludos.