Al día de hoy Internet ha dejado de ser lo que fue en su momento o quizás nunca lo fue en material de seguridad/privacidad, solo que gracias a personajes cómo Edward Snowden o Julian Assange (entre otros) somos más conscientes de dicha vulnerabilidad mundial gracias a programas cómo PRISM o XkeyScore entre tantos que incluso permanecen activos. Es por ello que es vital siempre mantener conexiones cifradas, a la vez de que protegemos nuestra información para evitar que sea interceptada por los programas de gobierno que hay activos o por algún corporativo tipo Google con fines publicitarios en donde se esnifan nuestros datos e información.

Siendo lo anterior la introducción de 4 excelentes programas para cifrar nuestros archivos para conservarlos de forma local o en la nube de manera fácil, son los siguientes:

Hat.sh

Hat.sh es una aplicación web que proporciona cifrado seguro de archivos locales en el navegador. Es rápido, seguro y utiliza algoritmos criptográficos modernos con cifrado/descifrado de flujos AEAD en trozos.

La V2 de hat.sh introdujo la encriptación de archivos grandes en el navegador de manera eficiente en cuanto a la memoria, empleando flujos con libsodium.

Características:

–XChaCha20-Poly1305 para el cifrado simétrico.

–Argon2id para la derivación de la clave basada en la contraseña.

–X25519 para el intercambio de claves.

-La biblioteca libsodium se emplea para todos los algoritmos criptográficos.

-La aplicación se ejecuta localmente en su navegador; ningún dato es recogido o enviado a nadie.

-Encriptación/desencriptación segura de múltiples archivos con contraseñas o claves.

-Generación segura de contraseñas aleatorias.

-Generación de pares de claves asimétricas.

-Intercambio de claves autenticado.

-Estimación de la fuerza de la contraseña.

-Uso sin conexión

-La aplicación puede ser fácilmente auto alojada, por favor siga las instrucciones de instalación.

-Soporta los siguientes navegadores: Chrome en Windows, macOS y Linux , Android

Firefox en Windows, macOS y Linux

Safari en iOS y macOS

Edge en Windows

-Licencia MIT.

PD: Los navegadores Safari y Mobile están limitados a archivos individuales de 1GB, debido a la falta de soporte con la api fetch del servidor-trabajador.

Las instancias disponibles para acceder a esta herramienta son: Hat.versel y Hat.sh

Fuente oficial del repositorio: https://github.com/sh-dv/hat.sh

Picocrypt

Picocrypt es una herramienta de cifrado muy pequeña (de ahí Pico), muy simple, pero muy segura que se puede usar para proteger sus archivos. Está diseñada para ser la herramienta de referencia para el cifrado, con un enfoque en la seguridad, la simplicidad y la confiabilidad. Picocrypt utiliza el cifrado seguro XChaCha20 y la función de derivación de clave Argon2id para proporcionar un alto nivel de seguridad, incluso de agencias de tres letras como la NSA. Está diseñada para la máxima seguridad, sin comprometerla en absolutamente nada, y está construida con los módulos x/crypto estándar de Go. Su privacidad y seguridad están bajo ataque. Recuperelas con confianza protegiendo sus archivos con Picocrypt.

Picocrypt es sin duda mi favorita porque es una herramienta potenciada, nos puede engañar por su portabilidad pero su funcionalidad técnica deja mal parados a los veteranos VeraCrypt y demás. Eso de que tienes que estar pegado a la terminal para poder codificar algo de manera ultra segura es cuento del pasado, de forma visual con total comodidad puedes cifrar todos los ficheros que deseen sin mayor complicaciones y desde cualquier sistema operativo… de lejos la mejor herramienta con la que suelo cifrar toda mi información y con la que respaldo mi vida para el día que deje de existir (accesible para gente cercana).

¿Por qué debería utilizar Picocrypt en vez de BitLocker, NordLocker, VeraCrypt, AxCrypt, o 7-Zip?

Aquí tiene algunas razones por las que debería escoger Picocrypt:

-A diferencia de NordLocker, BitLocker, AxCrypt, y la mayoría de proveedores de almacenamiento en la nube, Picocrypt y sus depedencias son totalmente de código abierto y auditables. Puede verificar usted mismo que no existen puertas traseras o fallos.

-Picocrypt es minúsculo. Mientras que NordLocker supera los 50MB de tamaño y VeraCrypt está sobre 20MB, Picocrypt se sitúa en solo 2MB, aproximadamente el tamaño de una fotografía de resolución media. Y no solo eso, Picocrypt es portable (no necesita ser instalado) y no necesita de privilegios de administrador o root.

-Picocrypt es más sencillo y más productivo de utilizar que VeraCrypt. Para cifrar archivos con VeraCrypt, tiene que pasar al menos cinco minutos estableciendo un volúmen. Con la interfaz simple de Picocrypt, todo lo que necesita hacer es arrastrar y soltar sus archivos, introducir una contraseña y pulsar Iniciar. Todos los procedimientos complejos son manejados de manera interna por Picocrypt. ¿Quién dijo que el cifrado seguro no puede ser simple?

-Picocrypt está diseñado para la seguridad. 7-Zip es una utilidad de archivos y no una herramienta de cifrado, así que su foco principal no está en la seguridad. Picocrypt, sin embargo, está creado con la seguridad como la número uno de sus prioridades. Cada parte de Picocrypt existe por una razón y cualquier cosa que pudiera tener un impacto en la seguridad de Picocrypt es eliminada. Picocrypt está construido con cifrado en el que puede confiar.

-Picocrypt autentica los datos además de protegerlos, evitando que los delincuentes informáticos modifiquen datos confidenciales de forma malintencionada. Esto es útil cuando envía archivos cifrados a través de un canal inseguro y quiere asegurarse de que lleguen intactos.

-Picocrypt protege activamente los datos del cifrados del encabezado contra la corrupción al agregar bytes de paridad Reed-Solomon adicionales, por lo que si parte del encabezado de un volumen (que contiene componentes criptográficos importantes) se corrompe (por ejemplo, se pudre el bit del disco duro), Picocrypt aún puede recuperar el encabezado y descifrar sus datos con una alta tasa de éxito. Picocrypt también puede codificar todo el volumen con Reed-Solomon para evitar que sus archivos considerables se dañen.

Características

Picocrypt es una herramienta muy simple, y la mayoría de los usuarios comprenderán intuitivamente cómo usarla en unos segundos. En un nivel básico, simplemente arrastrar y soltar sus archivos, ingresar una contraseña y presionar Iniciar es todo lo que necesita para cifrar sus archivos. Bastante simple, ¿verdad?

Si bien es simple, Picocrypt también se esfuerza por ser poderosa en manos de usuarios expertos y avanzados. Por lo tanto, hay algunas opciones adicionales que puede utilizar para satisfacer sus necesidades.

–Generador de contraseña: Picocrypt proporciona un generador de contraseñas seguras que puede usar para crear contraseñas criptográficamente seguras. Puede personalizar la longitud de la contraseña, así como los tipos de caracteres que se incluirán.

–Comentarios: Úselo para almacenar notas, información y texto junto con el archivo (no se cifrará). Por ejemplo, puede poner una descripción del archivo que está cifrando antes de enviárselo a alguien. Cuando la persona a la que se lo envía ponga el archivo en Picocrypt, su descripción se mostrará a esa persona.

–Archivos de claves: Picocrypt admite el uso de archivos de claves como una forma adicional de autenticación (o la única forma de autenticación). No solo puede usar varios archivos de claves, sino que también puede requerir que esté presente el orden correcto de los archivos de claves para que se produzca un descifrado exitoso. Un caso de utilización particularmente bueno de varios archivos de claves es la creación de un volumen compartido, donde cada persona tiene un archivo de claves, y todos ellos (y sus archivos de claves) deben estar presentes para descifrar el volumen compartido.

-Modo paranóico: El uso de este modo cifrará sus datos con XChaCha20 y Serpent en forma de cascada, y utilizará HMAC-SHA3 para autenticar los datos en lugar de BLAKE2b. Esto se recomienda para proteger archivos de alto secreto y proporciona el nivel más alto de seguridad práctica posible. Para que un delincuente informático pueda descifrar sus datos cifrados, tanto el cifrado XChaCha20 como el cifrado Serpent deben estar rotos, suponiendo que haya elegido una buena contraseña. Es seguro decir que, en este modo, sus archivos son imposibles de descifrar.

–Reed-Solomon: Esta función es muy útil si planea archivar datos importantes en un proveedor de la nube o en un medio externo durante mucho tiempo. Si está marcado, Picocrypt utilizará el código de corrección de errores Reed-Solomon para agregar 8 bytes adicionales por cada 128 bytes para evitar la corrupción de archivos. Esto significa que hasta ~3% de su archivo puede corromperse y Picocrypt aún podrá corregir los errores y descifrar sus archivos sin corrupción. Por supuesto, si su archivo se corrompe mucho (por ejemplo, se le cayó el disco duro), Picocrypt no podrá recuperar sus archivos por completo, pero hará todo lo posible para recuperar lo que pueda. Tenga en cuenta que esta opción ralentizará considerablemente el cifrado y el descifrado.

–Forzar descifrado: Picocrypt verifica automáticamente la integridad del archivo al descifrarlo. Si el archivo se ha modificado o está dañado, Picocrypt eliminará automáticamente la salida para la seguridad del usuario. Si desea anular estas medidas de seguridad, marque esta opción. Además, si esta opción está marcada y se utilizó la función Reed-Solomon en el volumen cifrado, Picocrypt intentará recuperar la mayor cantidad posible del archivo durante el descifrado.

–Dividir archivos en fragmentos: ¿No tiene ganas de lidiar con archivos gigantescos? ¡No hay problema! Con Picocrypt, puede optar por dividir su archivo de salida en fragmentos de tamaños personalizados, de modo que los archivos grandes sean más manejables y más fáciles de cargar a los proveedores de la nube. Simplemente, elija una unidad (KiB, MiB, GiB o TiB) e ingrese el tamaño de porción deseado para esa unidad. Para descifrar los fragmentos, simplemente arrastre uno de ellos a Picocrypt y los fragmentos se recombinarán automáticamente durante el descifrado.

Instalación

“Hay una imagen Snap disponible para Linux. Asumiendo que usa un sistema basado en Debian, un simple apt install snapd y snap install picocrypt será suficiente. Para otras distribuciones como Fedora, puede consultar las instrucciones detalladas que están disponibles en https://snapcraft.io/picocrypt. Debido a la complejidad de las dependencias y los enlaces estáticos, no distribuyo binarios independientes .deb o .rpm porque no serían confiables y no valdrían la pena. Snapcraft administra todas las dependencias y ejecutables automáticamente y es la forma recomendada de ejecutar Picocrypt en cualquier distribución importante de Linux. Además, Snapcraft brinda mejor seguridad y contenedorización que Flatpak y AppImage, lo cual es fundamental para una herramienta de cifrado como Picocrypt. Si prefiere no tratar con Canonical, recuerde que compilar desde el código fuente siempre es una opción”.

Originalmente, esa es la traducción, pero luego veo que en el texto nativo sí que tiene otros formatos para GNU/Linux, los .deb acá y .AppImagen acá (obvio tienes que pinchar el enlace que dice “acá”).

La licencia es GPLv3 y el repositorio es el siguiente: https://github.com/HACKERALERT/Picocrypt

El archivo para los usuarios de Windows: acá.

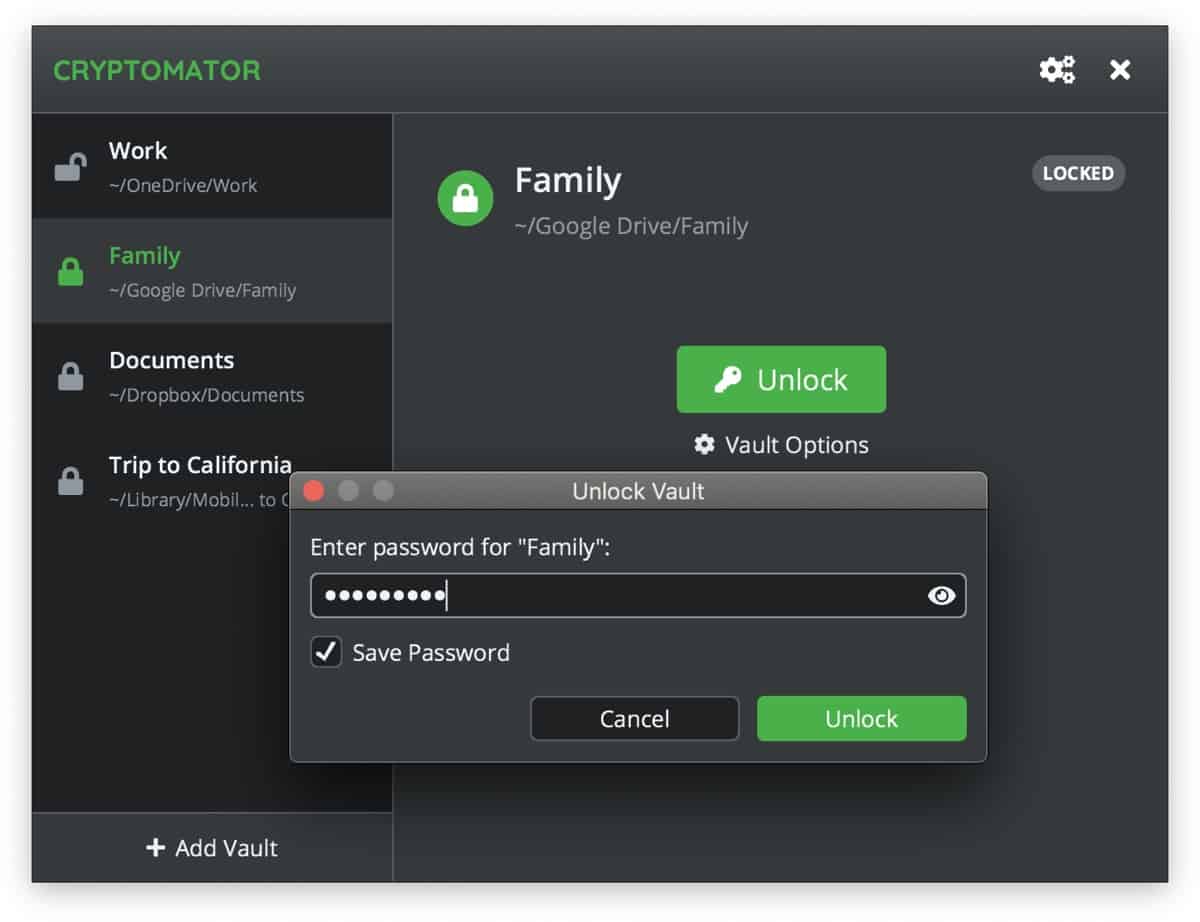

Cryptomator

Cryptomator ofrece una encriptación transparente del lado del cliente para sus archivos en la nube.

Descargue los binarios nativos de Cryptomator en cryptomator.org o clone y construya Cryptomator usando Maven (instrucciones abajo).

Características

–Funciona con Dropbox, Google Drive, OneDrive, MEGA, pCloud, ownCloud, Nextcloud y cualquier otro servicio de almacenamiento en la nube que se sincronice con un directorio local

–Código abierto significa: No hay puertas traseras, el control es mejor que la confianza

–Del lado del cliente: Sin cuentas, sin datos compartidos con ningún servicio online

–Totalmente transparente: Sólo hay que trabajar en la unidad virtual como si fuera una memoria USB

–Encriptación AES con clave de 256 bits

–Los nombres de los archivos se encriptan

-La estructura de las carpetas se ofusca

–Utiliza tantas bóvedas en tu Dropbox como quieras, cada una de ellas con contraseñas individuales

–Tres mil commits para la seguridad de tus datos!! tada

–Licencia: GPLv3

Página oficial y el repositorio: https://cryptomator.org/downloads/ y https://github.com/cryptomator/cryptomator

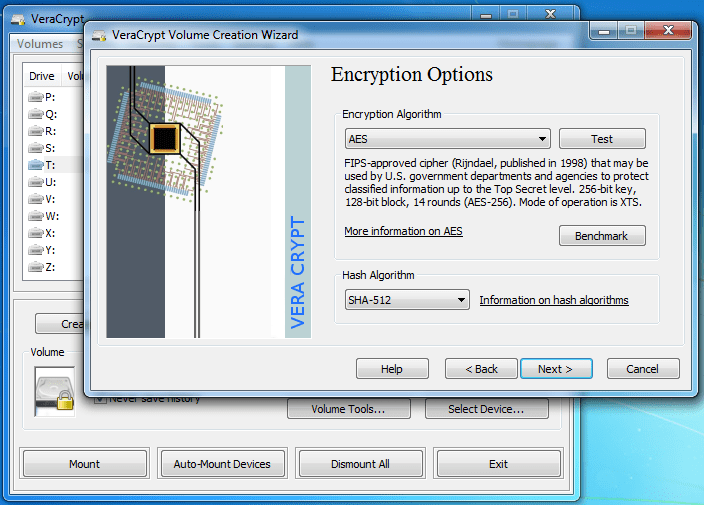

VeraCrypt

En el último lugar tenemos una veterana, contar toda su historia es dedicar todo un artículo de espías, contra inteligencia, rusos, agentes de la CIA y un laaargo etc, para no terminar jamás, en si, una herramienta que no necesita presentación… aun asi como es debido, les describiré brevemente su información:

VeraCrypt es un software de cifrado de disco de código abierto y gratuito para Windows, Mac OSX y GNU/Linux. Traído a usted por IDRIX (https://www.idrix.fr) y basado en TrueCrypt 7.1a.

Características principales de VeraCrypt:

-Crea un disco virtual encriptado dentro de un archivo y lo monta como un disco real.

-Encripta una partición completa o un dispositivo de almacenamiento como una unidad flash USB o un disco duro.

-Cifra una partición o unidad en la que está instalado Windows (autenticación previa al arranque).

-El cifrado es automático, en tiempo real (sobre la marcha) y transparente.

-La paralelización y la canalización permiten leer y escribir los datos con la misma rapidez que si la unidad no estuviera cifrada.

-El cifrado puede acelerarse por hardware en los procesadores modernos.

-Proporciona una negación plausible, en caso de que un adversario le obligue a revelar la contraseña: volumen oculto (esteganografía) y sistema operativo oculto.

-Puede encontrar más información sobre las características de VeraCrypt en la documentación

No es de menos mencionar que es un programa para usuarios avanzados y bueno, referente a lo que les comentaba al principio, que su historia es mencionar espías y demás cuestiones de este tinte, pues les dejo dos artículos a Wikipedia con toda su historia… la historia de TrueCrypt y la historia de VeraCrypt (está última solo cuenta datos técnicos porque es basada en la primera y la que se mantiene actualmente).

Página oficial para documentarse completamente y bajar su archivo: https://www.veracrypt.fr/en/Home.html es sin duda irte del lado de la confidencialidad.

Espero haber proporcionado la información adecuada de cada proyecto, en mi caso los utilizo de la siguiente forma: VeraCrypt a nivel de sistema con el cifrado de volúmenes y discos extraibles, a nivel general de archivos para todo utilizo a Picocrypt y por último, de forma poco común ando utilizando Cryptomator en la nube, es un proyecto que no lleva tantos años y ha facilitado demasiado la gestión de nuestra información en la nube, de hecho gracias a el podemos aprovechar de nubes que NO son para nada amigables con nuestros datos (Google Drive, Dropbox, Mega y otros por ahí) pero aun así por medio del cifrado hace que lo utilicemos como nuestro “caballo de Troya” para utilizar su espacio y a la vez que no se entere de nada.

Saludos y muchas gracias por leerme, recuerda que hay muchos más artículos de este nivel y también de carácter filosófico/personal en el siguiente índice: https://gatooscuro.xyz/articulos-indice/