Últimamente, me he sumergido completamente en los artículos inspirados sobre la red Tor, tanto técnicos como no técnicos. Después de leer a todos estos expertos, puedo coincidir en una sola cosa: una herramienta por sí sola no es suficiente.

Generalmente, la visión que se tiene sobre el proyecto Tor es de un excelente medio por el cual se puede obtener un determinado fin sin ser descubierto. Sin embargo, también hay mucha más información que contrarresta este punto, aunque suele ser un poco menos visible. Es, tanto la historia oficial como la visión quizás un poco alarmista de los paranoicos en serie. Lo que no se puede ocultar precisamente en la historia de la red Tor es que fue creada con fines militares y, hasta el día de hoy, podemos decir que se mantiene con los mismos fines. Su cara más visible es la de “sin fines de lucro” y sobre la protección a periodistas y disidentes, ¿qué tanto de eso es verdad?

Hasta el momento, en mi apartado he podido escribir muy poco sobre la red Tor, a pesar de ser un usuario recurrente, tanto con un resumen de su historia, cómo el tema de las famosas botnets. Ahora, después de tanto tiempo de uso, sigo consolidando una idea acerca del proyecto y es que, por sí solo, no es suficiente. Además, de contar con algunos involucrados un tanto sospechosos.

Lo que hoy me trae a escribir esto, es la inspiración basada en el autor Sven Taylor en restoreprivacy.com quién escribió en 2021 ¿Tor es confiable y seguro? Exponiendo unos temas controvertidos, del que hoy, en 2024, aún siguen sin ser mitigados (no en su totalidad), cómo es el tema del secuestro de nodos y el desenmascaramiento en potencia a los usuarios que componen dicha red, por ende, a pesar de que es un artículo relativamente viejo, quise destacar los pilares fundamentales del artículo que aún hoy es centro de debate:

- Confianza en Tor: El artículo cuestiona la confianza en Tor debido a la estrecha cooperación entre los desarrolladores de Tor y las agencias gubernamentales de EE. UU. Se señalan intercambios entre los desarrolladores de Tor y agencias gubernamentales, lo que plantea dudas sobre la independencia y la privacidad del sistema.

- Seguridad de Tor: Se destaca que el uso de Tor puede resaltar la actividad de un usuario, lo que pone en duda su seguridad en ciertos escenarios; sumado su mayor ejemplo, Eldo Kim, el estudiante de Harvard qué creyó que era anónimo al realizar una amenaza de bomba por medio de la red Tor y la universidad rápidamente lo identifico.

- Técnicas para mitigar problemas: Según la información actual, algunas técnicas para mitigar los problemas planteados en el artículo podrían incluir el uso de redes privadas virtuales (VPN) junto con Tor para agregar una capa adicional de anonimato y cifrado.

Vale la pena leer tal artículo e investigar sus diferentes fuentes para sacar conclusiones específicas. Sin embargo, no todo es de aplaudirse… El artículo presenta un problema lógico al destacar la inseguridad de la red Tor y asumir que básicamente es insegura para el usuario promedio, pero no para el agente de la CIA. Esta cuestión carece de sentido, ya que a ellos tampoco les conviene esa «inseguridad», porque podrían ser observados por sus adversarios y conocer su próximo movimiento. No es que China o Rusia desconozcan el uso de Tor con fines militares; de hecho, ellos también tienen sus nodos (espero haberlo explicado claramente).

También he de agregar que la red Tor y la organización detrás ha sido demasiado transparente (según lo que hemos podido ver) y con cada año que pasa, han tratado de darle solución a esos problemas mencionados y a mitigar muchos otros para evitar que situaciones inseguras vuelvan a repetirse, entonces eso es un punto a destacar… no debemos asumir que esos errores del pasado convierten al proyecto en un mal actor.

El panorama actual

Actualmente, el panorama del proyecto pinta un poco bien y es qué, han trabajado bastante para mitigar ataques a la red Tor, dando como resultado la introducción de una defensa de prueba de trabajo (PoW), continúan desarrollando elementos y puentes anticensura para permitir que usuarios en determinados regímenes puedan acceder a la red con mayor tranquilidad. También, recientemente leo sobre el lanzamiento de Arti 1.1.12, lo que es el próximo cliente de Tor con esteroides, desarrollado en el lenguaje Rust lo que ayudará en su optimización y seguridad (aún no se recomienda usar en producción).

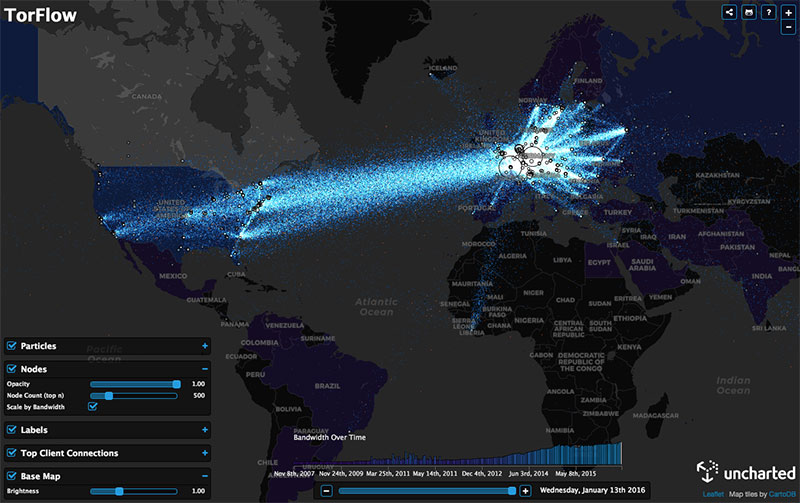

Adicionalmente de añadir, que hicieron limpieza dando de baja por lo menos casi 1000 relays, según ellos porque incumplían sus políticas de financiamiento y podría traer una mala reputación a su proyecto, cuestión que, algunos argumentaban razones 50/50 para ambos lados y es qué, a pesar de que se necesita limpiar la red de nodos y repetidores maliciosos, también se necesitan muchos más, esos que fortalezcan las conexiones y bueno, no es fácil y tampoco barato mantener uno, por lo que, según leía a algunos, por lo menos, si cumplían estrictamente con la seguridad no debería de importar que use una moneda de por medio… así que es una dualidad peligrosa, hay pocos nodos y repetidores. Además, podemos sumar los que tienen (presuntamente) la inteligencia.

Es por toda esta dualidad que escribo el día de hoy… No sé hasta dónde confiar en el proyecto, lo que sí sé, es extremar al máximo las medidas de seguridad para realizar conexiones desde él, en mi caso, paso absolutamente de iniciar Tor sin nada de por medio. Madurar es entender que un solo proyecto/software o herramienta no es suficiente para conservar la seguridad en línea, por lo que, siempre trataré de virtualizar antes de, también sumar la VPN + Tor = Internet y demás, nunca dando la oportunidad de caer en un nodo malicioso. ¡Pum! Observado por agente chino, observado por agente estadounidense, observado por agente ruso, y así sucesivamente.

En fin, ¿qué creen ustedes? ¿Qué se puede aportar a todo esto? Y cómo siempre… Gracias por leer.

Me fio bastante de la red Tor. Aunque no recomiendan el uso de una VPN sino usar a cambio un bridge (que puede hacer cualquiera hoy en día) yo creo que tampoco sería malo usar una VPN antes de saltar a los servidores Tor.

Eso sí: lo veo más fiable sin usar javascript en el caso de usar Tor Browser. Ya se sabe que anteriormente y debido a javascript e inseguridades en el navegador (Firefox tiene sus problemas) han conseguido interceptar anteriormente a algunos, recuerdo ahora la noticia del FBI al respecto.

Por lo demás veo buenas intenciones y el último vídeo que vi me resultó muy interesante también.

Bueno, realmente el proyecto Tor no pasa a desaconsejar el uso de la VPN, textualment, cito: “Normalmente no recomendamos usar una VPN con Tor a menos que seas un usuario avanzado y sepas configurar ambos de forma que no comprometa tu privacidad”. Por ende, este artículo fue basado en esas recomendaciones por algunos conocedores avanzados (fuentes enlazadas) en donde afirman, que la forma correcta de hacerlo es VPN+Tor= Internet y no al contrario, esto con la finalidad de que en el caso de que algún nodo sea secuestrado (salida/inicio) no quede expuesta tu verdadera dirección. Otro ejemplo particular, fue el caso comentado de la universidad, de haber utilizado una VPN de inicio, no podría haber pasado tal identificación. Por último, está área verdaderamente es muy compleja porque al usar una VPN vulnerable, todo el resto habrá valido “chorizo” por decirlo de una forma graciosa, por lo tanto, hay apenas como 5 VPNs que se recomiendan para tal finalidad, de las que no guardan logs y demás, siendo ProtonVPN y NordVPN algunas de ellas.

Saludos y gracias por el aporte.